详解以太坊智能合约安全性漏洞 如何有效减少 DeFi 攻击?

区块链是一种新型的分布式系统体系,它使用 P2P 对等网络通信,区块存储,分布式算法共识和加密算法来防止篡改。从本质上讲,区块链可以看作是由所有网络节点共同维护的分布式数据库。与传统的分布式数据库相比,区块链由于具有完整的数据备份,开放透明的网络,无法篡改,完整的信息可追溯性和弱信任模型,因此更适合对分散式信任有明确要求的应用场景。特别是典型的区块链应用场景包括数字支付,产品可追溯性,版权保护,供应链财务等。在区块链系统中,智能合约在实施分散式应用部署和扩展应用的功能方面发挥着极其重要的作用。区块链系统与传统应用程序相比,在区块链系统架构上运行的智能合约具有开放性和透明性,执行性,不可篡改且不依赖第三方的特点,可以满足各种去中心化应用场景的需求,包括近年来发展迅速的去中心化金融(DeFi)项目。

截至 2021 年 1 月 15 日,去中心化金融(DeFi)以超过 45 亿美元的资本成为了成功的金融范例,它利用基于区块链的智能合约来确保其完整性和安全性,。去中心化金融是一个新的发展领域,用于交换,借出或借用令牌。通常,这些指令由智能合约(而不是单个集中的法人或个人)调节和 / 或由多方,分散式治理机制(例如 DAO)控制的「收益」或收入流。去中心化金融(DeFi)—在现有区块链平台之上逐渐兴起。这个新领域的组成部分包括那些与贷款,资产交易和衍生品市场有关的部分。作为去中心化的应用,智能合约管理着大量的数字资产,从而也使其容易受到各种攻击。

本文将从三个维度具体阐述了智能合约安全性问题:首先,由于以太坊体系结构每一层的漏洞导致的智能合约安全性。其次,也会探讨 DeFi 和智能合约近期出现的各种攻击。最后还将探讨现有的可行性工具以及来其他的有效实践如何最大限度地减少此类攻击。

以太坊架构不同层的智能合约漏洞

以太坊架构概述

在探讨智能合约漏洞之前,我们先简单概述下有关以太坊智能合约架构。

区块链网络能部署并自动执行编程脚本任务。这些程序称为智能合约,用于定义在交易期间调用的自定义功能和规则。基于智能合约的区块链技术已被应用到各种行业中,例如金融,供应链管理,医疗保健能源和政府服务。只有特定的区块链平台支持智能合约:以太坊是第一个支持智能合约的。其他区块链平台(例如 EOS,Lisk,比特币和 Hyperledger Fabric)兼容于部署和执行智能合约。一种称为 Solidity 的脚本类型语言用于在以太坊平台中开发智能合约。在这一部分中,我们介绍了以太坊平台上智能合约实施的相关安全漏洞。智能合约可以持有和管理相应的功能 Credit (地址){可能价值数千美元的大量虚拟货币。因此,对手不断尝试操纵智能合约的执行以支持其活动。本质上,智能合约在分布式和无权限网络上运行,该网络继承了许多漏洞。在传统的系统中,可以重新开发或修补这一小部分的中心化应用程序。

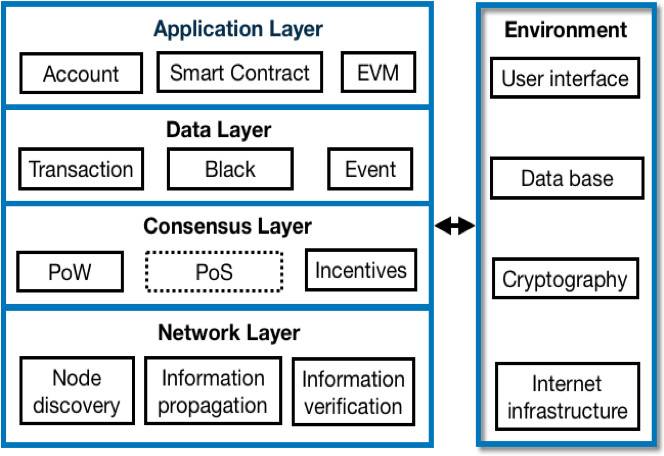

相反,在去中心化的区块链网络中,除非采取极端措施,否则无法在实时网络中修改或升级已部署的智能合约。智能合约的一成不变特征是其安全方面的优势也是劣势。由于这种不变性,黑客无法为自己的利益进行更改或修改合约。但是,部署后开发人员也无法修改智能合约应用程序。他们可以取消或终止合约并创建新的智能合约,然后再次部署它。因此,出于安全性考虑,在部署智能合约之前,应对智能合约进行大范围的测试。我们重点介绍了以太坊智能合约架构的基本构建模块,如图 1 所示,其中包括以太坊的架构。

图 1: 用于运行以太坊区块链的环境是通过一个 Web 用户界面与以太坊体系结构服务的四层进行交互,应用层,用于存储区块链数据的数据库,用于支持共识协议的加密机制以及用于网络层的 Internet 服务 [20]

应用层:以太坊客户端在 EVM 中执行智能合约,其中智能合约与以太坊账户相关联。以太坊支持两种类型的账户:外部拥有账户(EOA)和合约账户。 EOA 用于将用户资金存放在 Wei 中,Wei 是 Ether 的最小子面额,价值 10-18 Ether。 EOA 与公钥相关联并由公钥解决;通过显示相应私钥的所有权来验证对 EOA 的访问。相反,合约帐户与一段可执行的字节码(即智能合约)相关联,它定义了一些令人感兴趣的业务逻辑。智能合约是 DApp 的基石。 DApp 通常将用户界面作为其前端,并将一些智能合约作为其后端。一些 DApp 会发行自己的称为令牌的加密货币,用于初始代币发行(ICO)和交易所。基于以太坊的令牌是一种特殊的智能合约(例如 ERC-20)[20]。智能合约在 EVM 中执行,这些 EVM 是使用基于堆栈的体系结构的准图灵完整机器。术语「quasi」是指执行受交易提供的 gas 限制。在以太坊应用层中,发生各种漏洞,导致许多攻击,如应用层中的图所示。

数据层:包含区块链数据结构。交易是 EOA (称为发件人)与另一个 EOA 或合约帐户(称为收件人)之间的交互。交易由以下方式指定:

nonce,它是用于跟踪发送方已发起的交易总数的计数器;

收件人,该收件人指定了交易的目标 EOA 或合约帐户;

价值,即从发件人向收款人转移的金额(单位:Wei)(如果适用);

输入,是与交易目的相对应的字节码或数据;

gasPrice 和 gasLimit,分别指定发送方愿意向包含交易的区块的获胜矿工支付的单价和最大天然气量;

(v,r,s),它是发送者的椭圆曲线数字签名算法(ECDSA)签名。执行交易会更新所涉及帐户的状态,从而更新区块链。

共识层:确保区块链的状态一致。在撰写本文时,以太坊大约需要 12-14 秒来创建一个区块,这意味着多个矿工可以同时创建有效的区块,并且可能有许多区块。以太坊使用 GHOST 共识协议的变体来选择「最重」分支作为主链,其中「heaviest」分支是根植于所讨论的分叉的子树,并且具有最高的累积区块难度,同时注意到陈旧区块不在主链上。但注意,以太坊用权益证明(PoS)替代其当前使用的工作量证明(PoW)。

网络层:管理节点或客户端的以太坊点对点(P2P)网络,以使节点始终可以从某些活动节点获取区块链的更新状态。以太坊网络是一个结构化的 P2P 网络,其中每个节点(即客户端)存储整个区块链的副本。为了进行节点发现和路由,每个节点维护一个动态路由表,其中包含 160 个存储桶,每个存储桶最多包含 16 个其他节点的 ID,IP 地址,UDP / TCP 端口条目。以太坊使用 RLPx 协议发现目标客户端,并使用以太坊有线协议来促进客户端之间以太坊区块链信息(例如交易,区块)的交换。

以太坊区块链环境:运行在如下四层的环境中:用户与以太坊区块链进行交互的 Web 界面 ; 以太坊客户的数据库,用于存储区块链数据 ; 出于安全目的的加密机制;以及支持以太坊节点之间的区块链通信的互联网基础设施。我们将以太坊区块链架构与环境区分开来,因为针对以太坊区块链的攻击可能来自环境,并且这些攻击可能在环境中得到更好的解决,而不是由以太坊解决。

以太坊智能合约漏洞

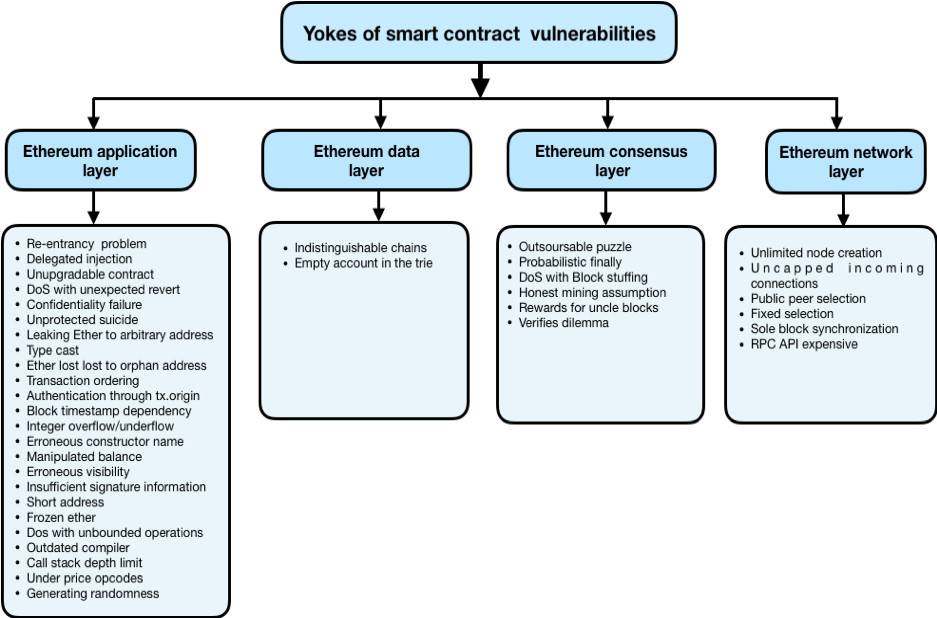

重点介绍了以太坊体系每一层的智能合约漏洞,如图 2 所示。

图 2:以太坊各层漏洞的分类

以太坊应用层

重入性:此漏洞最初是从 DAO 攻击中发现的 [1],当外部被调用方合约在用方合约完成之前(即某种意义上是循环调用)在调用方合约中回调函数时,会发生此漏洞。这使攻击者可以绕开适当的有效性检查,直到调用者合约被耗尽以太币或交易用完为止。

委托呼叫注入:首先从对 Parity 钱包的攻击中发现了此漏洞 [2]。为了促使代码重用,EVM 提供了一个操作码委托调用,用于将被调用方合约的字节码插入到调用方合约的字节码中。结果恶意的被调用方合约可以直接修改(或操纵)调用方合约的状态变量。此漏洞是由于被调用方合约可以更新调用方合约的状态变量而导致的。声明旨在通过委托调用作为库共享的无状态合约,可完全防此漏洞。

冻结以太:首次从对 Parity 钱包的攻击中发现了此漏洞 [3]。该漏洞产生由于用户无法将钱存入其合约帐户,而无法从这些帐户中支出资金,从而有效冻结了他们的资金。

升级合约:引入合约升级的思想是为了缓解智能合约一旦部署后就无法修改的问题,即使以后发现它们存在漏洞。为了允许合约升级,有两种方法:(i)将合约分为代理合约和逻辑合约,以使开发人员可以升级后者而不是前者; (ii)使用注册管理机构合约来保存更新后的合约。这些方法虽然有效,但却引入了一个新的漏洞:当合约开发者变得恶意时,更新的合约可能是恶意的。此漏洞(即,不安全的联系人更新)仍然是一个未解决的问题。

具有意外还原的 DoS:发生这种情况的原因是,由于主叫方合约遇到外部呼叫失败而导致事务被还原,或者被叫方合约故意执行还原操作以中断主叫方合约的执行。此漏洞是由执行被调用方合约还原的调用方合约引起的。通过使接收者调用交易来「提取」发件人为接收者预留的资金,可以防止此漏洞,从而有效地防止了发件人的交易被还原。

整数上溢和下溢:首次从针对 BEC 令牌的攻击中发现了此漏洞 [4]。当运算的结果超出了 Solidity 数据类型的范围时,就会发生这种情况,例如导致对攻击者的余额或其他状态变量进行未经授权的操纵。该漏洞是由 Solidity 源代码未在数字输入上执行正确的验证引起的,并且 Solidity 编译器和 EVM 均未提供整数上溢 / 下溢检测。可以通过使用 SafeMath 库来防止此漏洞处理这些问题。

操纵余额:当合约的控制流决策依赖于此值时,会发生此漏洞。平衡或解决(balance)平衡,攻击者可以利用它使自己成为唯一可以获取金钱的人。可以通过不使用任何条件声明中的合约余额来防止此漏洞 [5]。通过 tx.origin 进行身份验证:tx.origin 是 Solidity 中的全局变量,它指的是发起有问题交易的原始 EOA。当合约使用 tx.origin 进行授权时会发生此漏洞,这可能会受到网络钓鱼攻击的危害。通过使用 msg.sender 而不是 tx.origin 进行身份验证,可以防止此漏洞,因为 msg.sender 返回导致该消息的帐户。

错误的可见性:错误地指定功能的可见性,从而允许未经授权的访问。

无保护的自杀:合约的所有者(或受委托的第三方)可以使用自杀或自毁方法销毁合约。 取消合约时,将删除其关联的字节码和存储。 该漏洞是由合约强制执行的身份验证不足引起的。 可以通过强制执行例如多因素身份验证来缓解此漏洞,这意味着自杀操作必须得到多方的批准。

将以太币泄漏到任意地址:当任意调用方都可以提取合约的资金时,该漏洞就不会发生,该调用方既不是合约的所有者,也不是向合约存入资金的投资者。 此漏洞是由调用者调用将以太币发送到任意地址的功能时无法检查呼叫者的身份引起的。 通过对发送资金的功能进行适当的身份验证,可以防止此漏洞。

机密性失效:在区块链中,由于区块链的公共性质(即交易细节是众所周知的),限制变量或函数的可见性并不能确保变量或函数是机密的。 防止此漏洞的一种可能解决方案是使用加密技术,例如定时承诺 [6]。

签名信息不足:当数字签名对多个交易有效时,就会发生此漏洞,当一个发件人(例如 Alice)通过代理合约向多个收件人汇款(而不是发起多个交易)时,可能会发生此漏洞。 此漏洞最初是在针对智能合约的重播攻击中利用的。通过在每条消息中合并适当的信息(例如现时值和时间戳)可以防止此漏洞。

具有不受限制的操作的 DoS:此漏洞首先从 Govern Mental 合约中观察到 [7]。

未经检查的呼叫返回值:此漏洞也称为处理错误的异常。它有两个变体,称为 gas-less 发送和 unchecked 发送。当不检查低级调用的返回值时会出现这种情况,即使函数调用抛出错误 [8],执行也可能会继续。

未初始化的存储指针:回顾下,在 Solidity 中,合约状态变量始终从插槽 0 开始连续放置在存储中。对于复合局部变量(例如,struct,array 或 mapping),将引用分配给未占用的对象存储中的插槽以指向状态变量。

错误的构造函数名称:此漏洞最初是从 Rubixi 合约 [9] 中观察到的,该构造函数的名称不正确,它使任何人都可以成为合约的所有者。在 Solidity 0.4.22 版之前,声明与合约名称相同的函数被视为合约构造函数,该函数仅在创建合约时执行。

类型转换:此漏洞最早在 [10] 中发现。以 Solidity 语言编写的合约可以通过直接引用被调用方合约的实例来调用另一个合约。

过时的编译器版本:当合约使用过时的编译器时会发生,其中包含错误,因此使已编译的合约易受攻击。通过使用最新的编译器可以防止此漏洞。

简短地址:此漏洞最早在 [11] 中实现,并进行了广泛讨论。

以太币丢失给孤立地址:以太币失去到孤立发生在汇款时,以太坊仅检查接收者地址的长度不超过 160 位,而不检查接收者地址的有效性。 如果将钱发送到一个不存在的孤立地址,则以太坊会自动注册该地址,而不是终止交易。 由于该地址未与任何 EOA 或合约帐户相关联,因此没有人可以提取已转移的资金,这实际上是丢失的。 此漏洞是由 EVM 不能孤立保护引起的。 在撰写本文时,只能通过手动确保收件人地址的正确性来防止此漏洞。

调用堆栈深度限制:此漏洞是由 EVM 的执行模型不足引起的,并且已被 EIP-150 的硬分叉所消除,该硬叉重新定义了外部调用的耗油量规则,使其不可能达到 1,024 in 调用堆栈深度。

低估操作码:首先从两次 DoS 攻击中发现了此漏洞 [12] [13]。

交易顺序依赖(又名前端运行):这是指并发性问题,即区块链的即将到来的状态取决于交易的执行顺序,但是由矿工决定。

时间依赖关系:当合约在执行关键操作(例如汇款)时将 block.timestamp 用作触发条件的一部分或作为可由恶意矿工操纵的随机性来源时,会发生此漏洞。该漏洞是由以太坊引起的,它只要求时间戳大于其母块的时间戳并且在当前时钟的 900 秒以内。

产生随机性:例如,许多赌博和彩票合约都是随机选择中奖者,通常的做法是根据一些初始私有种子(例如 block.number,block.timestamp,block。难易度或 blockhash)生成伪随机数。但是,这些种子由矿工完全控制,这意味着恶意矿工可以操纵这些变量使自己成为赢家。此漏洞是由可操纵的 entropy 源引起的。

数据层漏洞

难以分辨的链:当以太坊分为 ETH 和 ETC 两条链 [13] 时,首先从跨链重放攻击中观察到此漏洞。回想一下,以太坊使用 ECDSA 签署交易。在进行 EIP-155 [7] 硬分叉之前,每笔交易都包含六个字段(即,随机数,收件人,值,输入,gasPrice 和 gasLimit)。但是,数字签名不是特定于链的,因为那时甚至还不知道特定于链的信息。结果,为一个链创建的事务可被另一链重用。通过将 chainID 合并到字段中,已消除了此漏洞。

State Trie 中的「空帐户」:此漏洞首先从参考文献 [12] [13] 中报告的 DoS 攻击中发现的。

共识层的漏洞

可外包的难题:回想以太坊采用了名为 Ethash 的 PoW 难题,该难题旨在抵御 ASIC,并能够限制并行计算的使用(由于事实上,矿工的大部分工作将是读取数据集。 通过有限的内存带宽)。 但是,狡猾的矿工仍然可以将搜索难题解决方案的任务划分为多个较小的任务,然后将其外包。 该漏洞是由 Ethash 造成的,它仅使拼图解决方案在原图像搜索中部分顺序,而不是依赖顺序 PoW。

概率最终性:此漏洞是由以太坊区块链偏爱可用性而非一致性的设计引起的,这是根据 CAP 定理 [14] 选择的。

带有块填充的 DoS:首次从 Fomo3D 合约中观察到此漏洞 [15]。该漏洞仅导致攻击者的交易包含在新开采的区块中,而其他交易则被矿工放弃一段时间。当攻击者提供更高的 gasPrice 以激励矿工选择攻击者的交易时,可能会发生这种情况。此漏洞是由贪婪的采矿激励机制引起的。在撰写本文时,尚无解决方案来防止此漏洞。

诚实的采矿设想:此漏洞是由共识协议引起的,因为它与激励不兼容,请参见 [16]。在撰写本文时,此漏洞仍然是一个未解决的问题。

出块奖励:它是指出块奖励机制,用于应对由于快速生成块而导致的陈旧区块增加。但是,这种机制有一个副作用,即允许自私的矿工将陈旧的区块变成出块并获得奖励,从而有效地激励了自私的采矿和双重支出。

验证者的困境:此漏洞最早在参考文献 [17] 中报道,指的是当验证新交易需要不费吹灰之力的计算时,无论矿工是否选择验证交易,都将受到攻击。如果矿工验证了计算量大的交易,那么他们将花费大量时间,并在下一个区块的竞争中为攻击者提供优势;如果矿工未经验证接受交易,则区块链可能包含不正确的交易。此漏洞是由以太坊中验证资源需求交易的高昂成本引起的。可以通过限制验证块中所有事务所需的计算量来缓解此漏洞 [17]。但是,尚不清楚如何消除此漏洞。

网络层的漏洞

无限节点的创建:此漏洞是针对 Geth 客户端 1.8 之前的版本。在以太坊网络中,每个节点都由唯一的 ID 标识,该 ID 是 64 字节的 ECDSA 公钥。攻击者可以在一台计算机上创建无限数量的节点(即具有相同的 IP 地址),然后使用这些节点垄断某些受害者节点的传入和传出连接,从而有效地将受害者与网络中的其他对等节点隔离开来。此漏洞是由对节点生成过程的弱限制引起的。通过使用 IP 地址和公钥的组合作为节点 ID,可以消除此漏洞。格斯(Geth)开发人员尚未采用这种对策,他们认为这对客户端的可用性有负面影响。

不受限制的传入连接:此漏洞在版本 1.8 [18] 之前的 Geth 客户端中。 每个节点在任何时间点可以具有总数为 maxpeers 的连接(默认值为 25),并且可以与其他节点发起多达 1 (1 + maxpeers)/2⌋个出站 TCP 连接。 但是,其他节点启动的传入 TCP 连接的数量没有上限。 通过为 maxpeers 建立与没有出站连接的受害节点的许多传入连接,攻击者有机会使受害者黯然失色。 在 Geth v1.8 中,通过对到节点的传入 TCP 连接的数量实施上限,默认值为⌊maxpeers/3⌋= 8,消除了此漏洞。

公共对等体选择:在 Geth 客户端 1.8 之前的版本中检测到此漏洞 [18]。

对等体选择:该漏洞指的是 Geth 客户端在从其路由表中选择节点以建立出站连接时,总是获取随机选择的桶的头部。由于每个存储桶中的节点都是按活动排序的,因此攻击者可以通过定期向 Geth 客户端发送消息来使其节点始终位于其他节点之前。通过在路由表中所有节点的集合中随机选择统一的节点,而不是仅从每个存储桶的头中随机选择节点,在 Geth v1.9 中已消除了此漏洞。

独立块同步:它允许攻击者对以太坊 P2P 网络进行分区,而不会垄断受害者客户端的连接。回想一下,每个块标题都包含一个难度字段,该字段记录了该块的挖掘难度。区块链的总难度用 totalDifficulty 表示,是直到当前区块的难度之和。

RPC API 暴露:此漏洞最初是通过对 Geth 和 Parity 客户端的攻击发现的 [19]。

引用:

[1] https://www.coindesk.com/understanding-dao-hack-journalists

[2]https://www.freecodecamp.org/news/a-hacker-stole-31m-of-ether-how-it-happened-and-what-it-means-for-ethereum-9e5dc29e33ce/

[3] https://medium.com/blockcat/on-the-parity-multi-sig-wallet-attack-83fb5e7f4b8c

[4] https://nvd.nist.gov/vuln/detail/CVE-2018-10299

[5]https://medium.com/loom-network/how-to-secure-your-smart-contracts-6-solidity-vulnerabilities-and-how-to-avoid-them-part-2-730db0aa4834

[6] https://eprint.iacr.org/2016/1007.pdf

[7]https://www.reddit.com/r/ethereum/comments/4ghzhv/governmentals_1100_eth_jackpot_payout_is_stuck/

[8]https://github.com/KadenZipfel/smart-contract-attack-vectors/blob/master/vulnerabilities/unchecked-call-return-value.md

[9]https://medium.com/hackernoon/hackpedia-16-solidity-hacks-vulnerabilities-their-fixes-and-real-world-examples-f3210eba5148

[10]https://medium.com/golem-project/how-to-find-10m-by-just-reading-blockchain-6ae9d39fcd95

[11]https://medium.com/loom-network/how-to-secure-your-smart-contracts-6-solidity-vulnerabilities-and-how-to-avoid-them-part-2-730db0aa4834

[12] https://blog.ethereum.org/2016/09/22/transaction-spam-attack-next-steps/

[13] https://blog.comae.io/the-280m-ethereums-bug-f28e5de43513?gi=3b0603be9186

[14] https://dl.acm.org/doi/10.1145/3149.214121

[15]https://medium.com/coinmonks/how-the-winner-got-fomo3d-prize-a-detailed-explanation-b30a69b7813f

[16] https://dl.acm.org/doi/10.1145/3212998

[17] https://dl.acm.org/doi/10.1145/2810103.2813659

[18]https://ljk.imag.fr/membres/Jean-Guillaume.Dumas/Enseignements/ProjetsCrypto/Ethereum/236.pdf

[19] https://mp.weixin.qq.com/s/ia9nBhmqVEXiiQdFrjzmyg

[20] https://dl.acm.org/doi/fullHtml/10.1145/3391195

微信 yangcooI66